Dopo la botnet Kraken scoperta negli scorsi giorni come destinata a colpire i computer Windows onde sottrarre le relative riserve di criptovalute comprate o minate (generate), è di nuovo tempo di minacce per la sicurezza e le finanze degli utenti, in particolar modo di coloro che sono soliti operare in home banking dal proprio smartphone Android based.

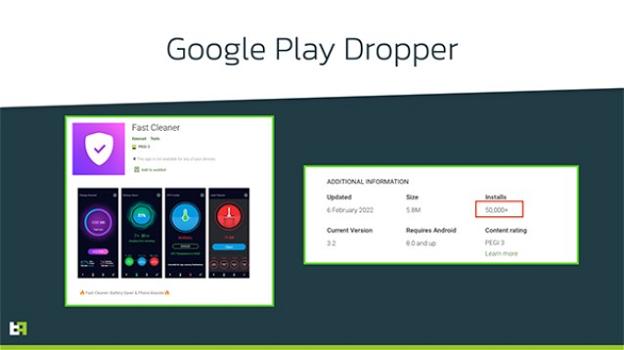

A diffondere il nuovo alert sulla sicurezza digitale è stata la security house olandese ThreatFabric, secondo la quale il nuovo attacco risulta essere in corso, in nazioni come l’Italia, la Spagna, il Portogallo e il Belgio, a causa dell’app Fast Cleaner, un tool molto apprezzato, forte di oltre 50mila installazioni che, realizzato dal programmatore ilzeeva4, si fa passare per una soluzione in grado di ottimizzare la gestione delle risorse hardware, migliorando anche la durata della batteria e soprattutto sveltendo il funzionamento dello smartphone.

L’app in questione, appartenente alla famiglia dei dropper Gymdrop, scoperta lo scorso anno con un paniere di app che si candidavano a gestire Chrome, i BitCoin e Google Pay, superati i controlli di pubblicazione di Google visto che non aveva alcun elemento malevolo al suo interno, una volta installata, scarica come payload maligno il bankware Xenomorph, chiamato in un modo così “cinematografico” per la sua probabile affiliazione con un altro bankware, Alien, di cui forse condivide la stessa origine e creatore.

Portato in locale, Xenomorph invia in remoto l’elenco dei pacchetti applicativi installati localmente in modo da poter sovrapporre gli overlay (livelli) giusti ad home banking app quali Banca MPS, Intesa Sanpaolo Mobile, YouApp, Carige Mobile, BNL, Postepay, UBI Banca, BancoPosta, Bancaperta, MyCartaBCC, e SCRIGNOapp, facendo sì che gli utenti inseriscano le credenziali nei form che credono della vera app, inviandoli in realtà agli hacker. Il virus, nel fare ciò, richiede le autorizzazioni a usare il servizio di accessibilità e, in tal modo, diventa in grado anche di leggere le notifiche e gli SMS, per intercettare le password usa e getta, cioè temporanee, che spesso le banche inviano per autorizzare le transazioni o i trasferimenti di denaro.

Al momento, Xenomorph appare essere ancora in fase di sviluppo e quindi non al massimo del suo potenziale: tuttavia, nel caso risultasse installata, occorre rimuovere manualmente il prima possibile l’app untrice, Fast Cleaner, effettuare una scansione antivirus, cambiare le password, attivare l’autenticazione a due fattori per proteggere account e servizi, e controllare il proprio conto corrente per interloquire con la propria banca in caso di operazioni notate come sospette. Per il futuro, inoltre, è bene prestare attenzione alle app che si sceglie di installare, anche dal Play Store, documentandosi sullo sviluppatore, e dando una scorsa alle recensioni / feedback (in ispecie di quelle più critiche).